Introduction

Bienvenu dans ce deuxième writeup du MidnightCTF ! Ce challenge d'OSINT est indépendant des autres challenges.

On a comme objectif de récuperer des informations publiées en ligne par un meurtrier.

Méthodologie & Recherche

Étant donné qu’une image est fournie, la stéganographie me semble comme un bon moyen pour commencer l’investigation. Je télécharge donc le fichier, et je fais un strings de ce dernier. On obtient :

IHDR

tEXtComment

Qv0101Ad

IDATx

+o~I

[...]

Rm@Lch

+R=^

mSmLX!

IEND

Je regarde tout d’abord le champ tEXtComment, car il est courant de cacher des

informations dans des images. Cependant Qv0101Ad n’est pas un texte lisible.

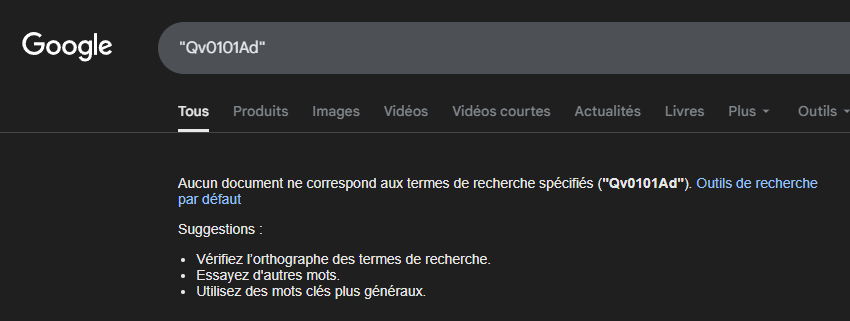

J’utilise mon outil curiousSearch. Dans ce cas d’un simple google dork, curiousSearch va être utile pour gagner du temps (pas besoin de taper les dorks sur différents navigateurs un par un).

Voici les filtres choisis :

- Mot clé :

Qv0101Ad - Navigateurs : Google, Bing, Yandex, DuckDuckGo, Yahoo

- Filtre : résultats exacts

On a des résultats avec Yandex, mais rien pour les autres navigateurs. Cependant, Yandex nous affiche des interrupteurs de position de sécurité, ce qui n’est pas forcément en lien avec le CTF.

Je retourne donc lire l’énoncé, car très souvent, il cache des indices : “This image contains crucial information for an online note left by the killer.”

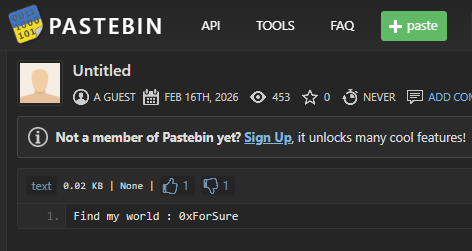

Une note en ligne... Quel site permet de partager des notes ou des textes en ligne ? Je pense

instantanément à Pastebin, très utilisé en cyber pour partager des données

anonymement. J’essaye donc de taper : pastebin.com/Qv0101Ad

Bonne pioche !

0xForSure, cela ressemble à un pseudo utilisé par des adeptes de la cybersécurité

(surtout grâce au « 0x »).

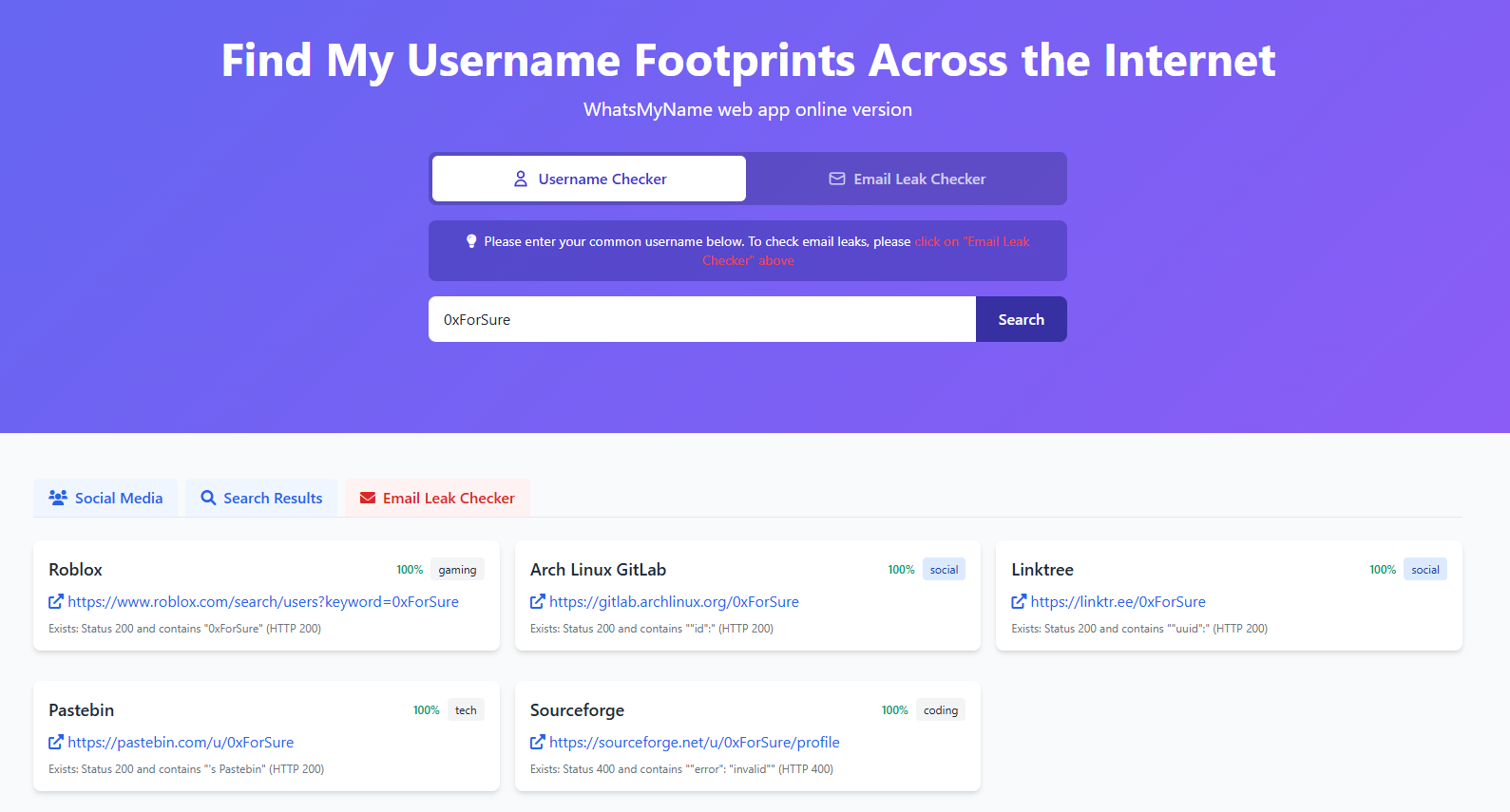

Je décide donc de chercher des informations sur ce pseudo. J'utilise un outil nommé Whatsmyname qui

va me permettre de lister les comptes avec le pseudo 0xForSure

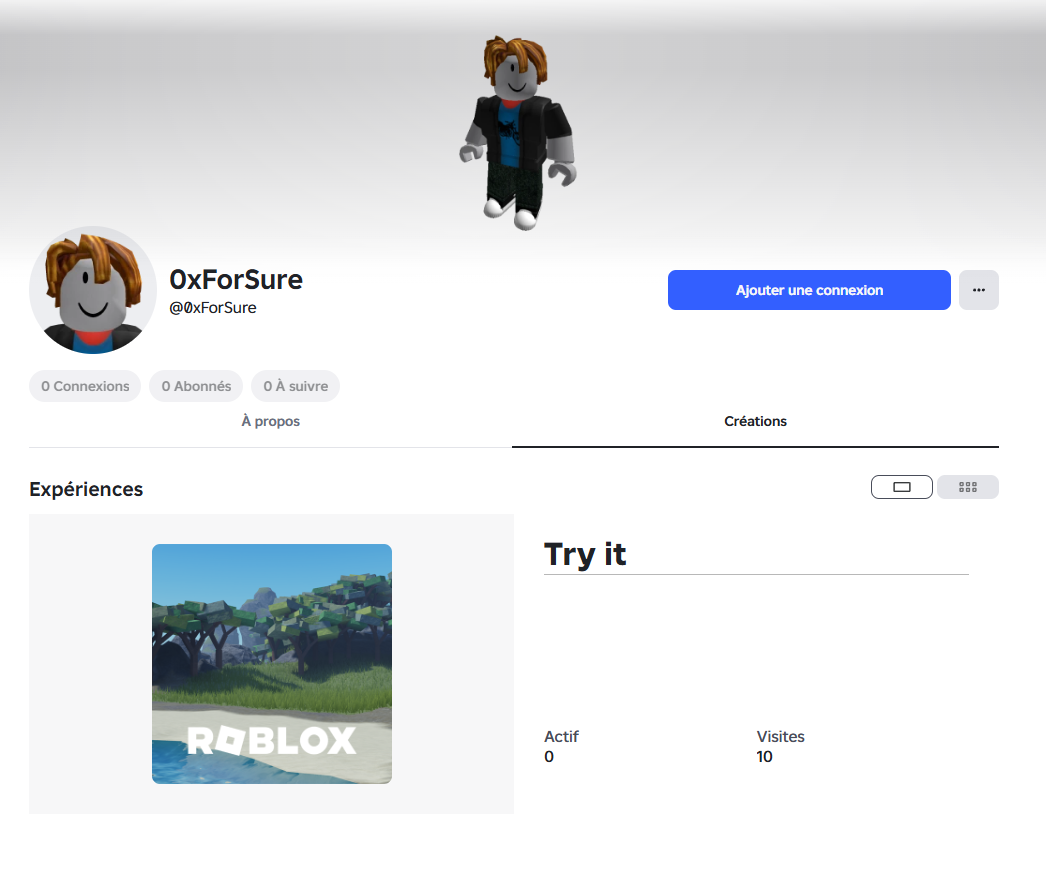

Je commence par chercher sur Roblox s’il existe un utilisateur avec ce nom.

Un utilisateur 0xForSure existe bel et bien. Je regarde son profil pour voir s’il a des jeux créés ou des informations dans sa bio.

Il a une map nommée "Try it". Je décide de rejoindre la map pour voir s’il y a des indices à l’intérieur.

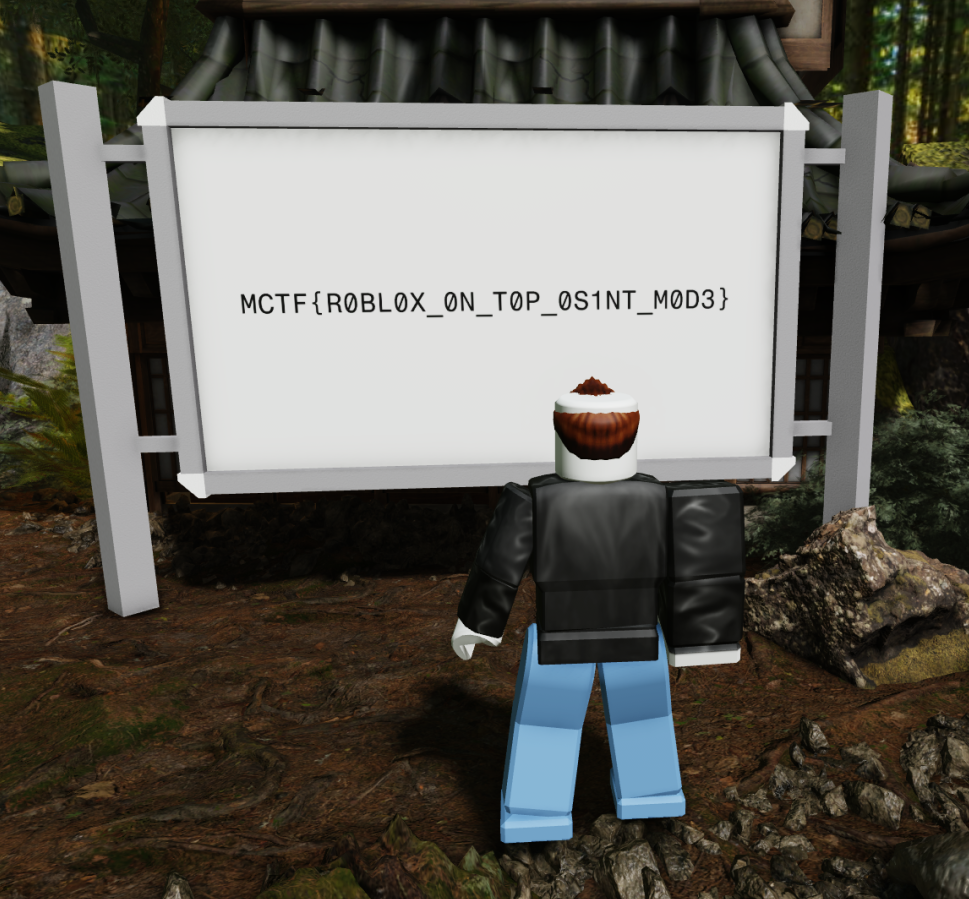

Une fois apparu, je suis accueilli par le flag.

Flag

Merci d'avoir suivi ce writeup !